11 Apr 2024

Was bedeutet "Angriffsfläche" und wie wirkt sich die Definition auf die Ausrichtung Ihrer Cybersecurity-Strategie aus?

10 Apr 2024

Haben Sie diese vier Punkte bei der Vorbereitung auf einen Pentest Ihrer Webanwendungen bedacht? Lesen Sie mehr...

21 Mar 2024

Willkommen zur monatlichen Zusammenfassung der wichtigsten Cybersecurity-Nachrichten und Bedrohungsinformationen von KrakenLabs

19 Mar 2024

Diese neun IT-Shortcuts könnten Ihre IT-Sicherheit mehr gefährden als nutzen.

11 Mar 2024

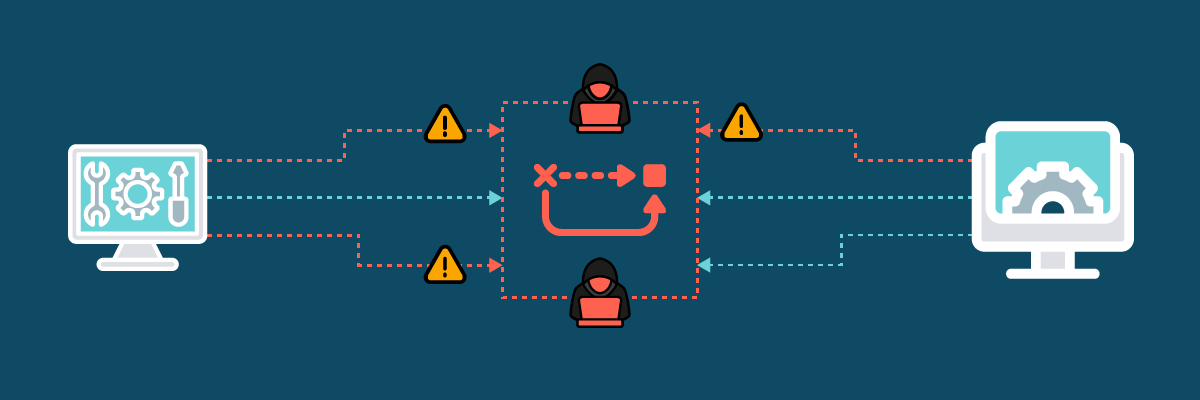

Warum sollte man Netzwerk-Ports scannen und welche Scan Methoden gibt es? Erfahren Sie mehr in diesem Blogartikel.